ISA Server (Phần V)

Trang 1 trong tổng số 1 trang

ISA Server (Phần V)

ISA Server (Phần V)

Bài viết liên quan: ISA Server ( Phần IV)/ISA Server ( Phần VI)

Trong bài trước chúng ta tìm hiểu mô hình VPN Clients to Gateway. Trong bài này chúng ta sẽ tiếp tục tìm hiểu và cấu hình VPN Gateway to Gateway với 2 mạng đã có ISA Server

Giả sử tôi có 2 mạng hoàn toàn độc lập nhau trong đó:

- Mạng 172.16.2.0/24 là Internal Network của nhóm thứ 1 bao gồm máy PC01 & PC02

- Mạng 169.254.2.0/24 là Internal Network của nhóm thứ 2 bao gồm máy PC03 & PC04

- Máy PC01 & PC03 là 2 máy cài ISA Server và được Join vào 2 Domain thứ tự là gccom.net và kythuatvien.com

- PC02 & PC04 là 2 máy DC Server

- Mạng thứ 1 có IP mặt ngoài là 123.23.203.190

- Mạng thứ 2 có IP mặt ngoài là 222.212.80.180

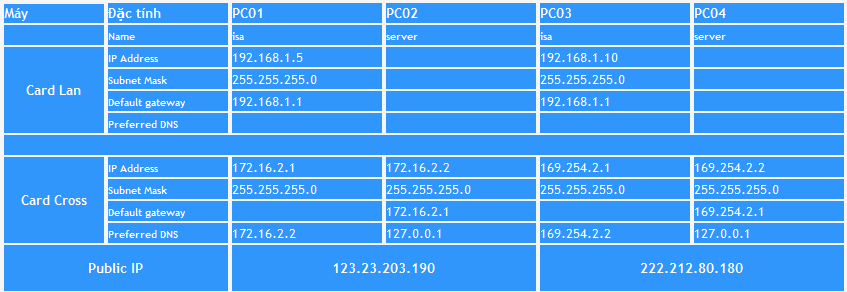

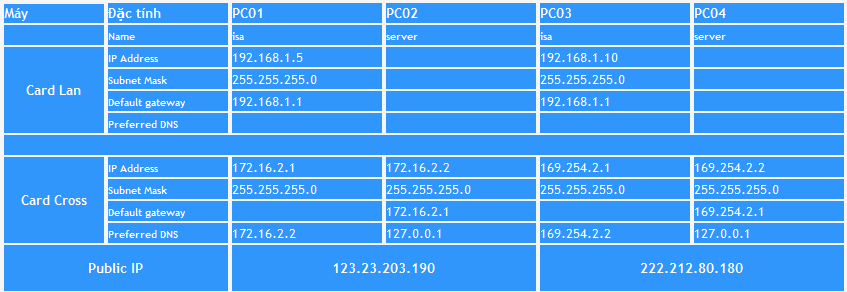

Cấu hình IP các máy như sau:

Card Lan: nối gián tiếp 2 máy PC01 & PC03 với nhau thông qua Switch

Card Cross: nối trực tiếp các cặp máy PC01 với PC02

Như vậy vấn đề đặt ra là làm sao từ máy PC02 tôi có thể truy cập vào máy PC04 là xem như thành công và ngược lại.

Trước tiên để cho các Gateway có thể truy cập được với nhau thông qua VPN chúng ta phải tạo tại mỗi Gateway một User và gán quyền Allow Remote Access cho User này, và tôi tạm gọi các User là VPN User (Xem lại bài VPN)

Tại máy DC Server (PC02) bật Active Directory Users and Computers lên tạo một User/Pass là Gateway1/123

Tại máy DC Server (PC04) bật Active Directory Users and Computers lên tạo một User/Pass là Gateway2/123

Double click vào User Gateway1 chọn Tab Dial-in

Check tùy chọn Allow Access trong Remote Access Permission

Làm tương tự cho User Gateway2

1/ Cấu hình VPN Gateway tại mạng 172.16.2.0/24

Tại máy PC01 trong ISA Server bạn chọn Virtual Private Networks (VPN) chọn tiếp Tab Remote Sites

Tiếp tục nhấp vào Create VPN Site-to-Site Connection

Bạn nhập VPN User của mạng đối tác trong này chính là Gateway2

Chọn giao thức Point-to-Point Tunneling Protocol (PPTP)

Tại Local Network VPN Settings bạn nhập một dãy IP để gán cho các máy VPN Client trong Static address pool ở ví dụ này là dãy số 10.0.0.1->10.0.0.200

Nếu hệ thống mạng của bạn đã có DHCP rồi thì bạn chọn tùy chọn thứ 2 là Dynamic Host Configuration Protocol (DHCP) bên dưới

Trong Remote Site Gateway bạn nhập IP mặt ngoài của mạng đối tác trong ví dụ này này chính là 222.212.80.180

Nhập chính xác VPN User của chính mạng mình vào cửa sổ Remote Authentication

Tiếp tục trong cửa sổ Network Addresses bạn nhập nguyên dãy IP của mạng đối tác vào Address ranges. Nghĩa là nhập nguyên cả dãy IP của Internal Network mạng đối tác.

Giữ nguyên giá trị mặc định trong cửa sổ Site-to-Site Network Rule

Tùy theo bạn muốn các Gateway truy cập với thông qua các Protocol nào mà tại cửa sổ Site-to-Site Network Access Rule bạn Add chúng vào, trong này tôi Enable tất cả mọi Port nên chọn là All outbound traffic

Màn hình sau khi hoàn tất

Tiếp tục chọn Networks trong Configuration chọn tiếp Tab Network Rule

Bạn phải xác nhận rằng trong này xuất hiện thêm một Network Rule mới đây chính là con đường cho các truy cập từ Gateway đối tác sang Internal Network của chúng ta

Chọn lại Firewall Policy bạn sẽ thấy xuất hiện thêm một Access Rule mới đây chính là quyền hạn đồng ý cho các truy cập từ Gateway đối tác sang Internal Network của chúng ta

Như vậy để cho các VPN Gateway truy cập được Internal Network với nhau trong ISA Server của mỗi Gateway phải tồn tại song song cả 2 Network Rule và Access Rule.

Tại ISA Server bạn chọn Virtual Private Networks (VPN) chọn tiếp Tab VPN Clients

Mặc định khi cài đặt hoàn tất ISA Server sẽ không bật VPN Clients lên nên bạn tiếp tục chọn Enable VNP Client Access trong bước cài đặt thứ 1 để bật tính năng này.

Check vào tùy chọn Enable VPN client access

Lưu ý là giá trị trong ô Maximum number of VPN clients allowed phải nhỏ hơn dãy số IP mà ta gán cho các VPN Clients

Như vậy đến đây chúng ta đã hoàn tất cấu hình VPN Gateway to Gateway tạ mạng thứ nhất 172.16.2.0/24

2/ Cấu hình VPN Gateway tại mạng 169.254.2.0/24

Các thao tác bạn làm tương tự như đã làm tại Gateway1 (mạng 172.16.2.0/24)

Bạn nhập VPN User của mạng đối tác trong này chính là Gateway1

Tại Local Network VPN Settings bạn nhập một dãy IP để gán cho các máy VPN Client trong Static address pool ở ví dụ này là dãy số 10.0.0.1->10.0.0.200

Nếu hệ thống mạng của bạn đã có DHCP rồi thì bạn chọn tùy chọn thứ 2 là Dynamic Host Configuration Protocol (DHCP) bên dưới

Trong Remote Site Gateway bạn nhập IP mặt ngoài của mạng đối tác trong ví dụ này này chính là 123.23.103.190

Nhập chính xác VPN User của chính mạng mình vào cửa sổ Remote Authentication

Tiếp tục trong cửa sổ Network Addresses bạn nhập nguyên dãy IP của mạng đối tác vào Address ranges. Nghĩa là nhập nguyên cả dãy IP của Internal Network mạng đối tác.

Giữ nguyên giá trị mặc định trong cửa sổ Site-to-Site Network Rule

Tùy theo bạn muốn các Gateway truy cập với thông qua các Protocol nào mà tại cửa sổ Site-to-Site Network Access Rule bạn Add chúng vào, trong này tôi Enable tất cả mọi Port nên chọn là All outbound traffic

Màn hình sau khi hoàn tất

Tiếp tục chọn Networks trong Configuration chọn tiếp Tab Network Rule

Bạn phải xác nhận rằng trong này xuất hiện thêm một Network Rule mới đây chính là con đường cho các truy cập từ Gateway đối tác sang Internal Network của chúng ta

Chọn lại Firewall Policy bạn sẽ thấy xuất hiện thêm một Access Rule mới đây chính là quyền hạn đồng ý cho các truy cập từ Gateway đối tác sang Internal Network của chúng ta

Như vậy để cho các VPN Gateway truy cập được Internal Network với nhau trong ISA Server của mỗi Gateway phải tồn tại song song cả 2 Network Rule và Access Rule.

Tại ISA Server bạn chọn Virtual Private Networks (VPN) chọn tiếp Tab VPN Clients

Mặc định khi cài đặt hoàn tất ISA Server sẽ không bật VPN Clients lên nên bạn tiếp tục chọn Enable VNP Client Access trong bước cài đặt thứ 1 để bật tính năng này.

Check vào tùy chọn Enable VPN client access

Lưu ý là giá trị trong ô Maximum number of VPN clients allowed phải nhỏ hơn dãy số IP mà ta gán cho các VPN Clients

Như vậy đến đây chúng ta đã hoàn tất cấu hình VPN Gateway to Gateway tạ mạng thứ nhì 169.254.2.0/24 Từ máy PC04 ping thử máy PC02 thấy rất tốt

Truy cập thành công Folder Shared

OK mình vừa trình bày xong phần VPN Gateway to Gateway - ISA Server trong 70-351 của MCSA.

VPN Gateway to Gateway

Trong bài trước chúng ta tìm hiểu mô hình VPN Clients to Gateway. Trong bài này chúng ta sẽ tiếp tục tìm hiểu và cấu hình VPN Gateway to Gateway với 2 mạng đã có ISA Server

Giả sử tôi có 2 mạng hoàn toàn độc lập nhau trong đó:

- Mạng 172.16.2.0/24 là Internal Network của nhóm thứ 1 bao gồm máy PC01 & PC02

- Mạng 169.254.2.0/24 là Internal Network của nhóm thứ 2 bao gồm máy PC03 & PC04

- Máy PC01 & PC03 là 2 máy cài ISA Server và được Join vào 2 Domain thứ tự là gccom.net và kythuatvien.com

- PC02 & PC04 là 2 máy DC Server

- Mạng thứ 1 có IP mặt ngoài là 123.23.203.190

- Mạng thứ 2 có IP mặt ngoài là 222.212.80.180

Cấu hình IP các máy như sau:

Card Lan: nối gián tiếp 2 máy PC01 & PC03 với nhau thông qua Switch

Card Cross: nối trực tiếp các cặp máy PC01 với PC02

Như vậy vấn đề đặt ra là làm sao từ máy PC02 tôi có thể truy cập vào máy PC04 là xem như thành công và ngược lại.

Trước tiên để cho các Gateway có thể truy cập được với nhau thông qua VPN chúng ta phải tạo tại mỗi Gateway một User và gán quyền Allow Remote Access cho User này, và tôi tạm gọi các User là VPN User (Xem lại bài VPN)

Tại máy DC Server (PC02) bật Active Directory Users and Computers lên tạo một User/Pass là Gateway1/123

Tại máy DC Server (PC04) bật Active Directory Users and Computers lên tạo một User/Pass là Gateway2/123

Double click vào User Gateway1 chọn Tab Dial-in

Check tùy chọn Allow Access trong Remote Access Permission

Làm tương tự cho User Gateway2

1/ Cấu hình VPN Gateway tại mạng 172.16.2.0/24

Tại máy PC01 trong ISA Server bạn chọn Virtual Private Networks (VPN) chọn tiếp Tab Remote Sites

Tiếp tục nhấp vào Create VPN Site-to-Site Connection

Bạn nhập VPN User của mạng đối tác trong này chính là Gateway2

Chọn giao thức Point-to-Point Tunneling Protocol (PPTP)

Tại Local Network VPN Settings bạn nhập một dãy IP để gán cho các máy VPN Client trong Static address pool ở ví dụ này là dãy số 10.0.0.1->10.0.0.200

Nếu hệ thống mạng của bạn đã có DHCP rồi thì bạn chọn tùy chọn thứ 2 là Dynamic Host Configuration Protocol (DHCP) bên dưới

Trong Remote Site Gateway bạn nhập IP mặt ngoài của mạng đối tác trong ví dụ này này chính là 222.212.80.180

Nhập chính xác VPN User của chính mạng mình vào cửa sổ Remote Authentication

Tiếp tục trong cửa sổ Network Addresses bạn nhập nguyên dãy IP của mạng đối tác vào Address ranges. Nghĩa là nhập nguyên cả dãy IP của Internal Network mạng đối tác.

Giữ nguyên giá trị mặc định trong cửa sổ Site-to-Site Network Rule

Tùy theo bạn muốn các Gateway truy cập với thông qua các Protocol nào mà tại cửa sổ Site-to-Site Network Access Rule bạn Add chúng vào, trong này tôi Enable tất cả mọi Port nên chọn là All outbound traffic

Màn hình sau khi hoàn tất

Tiếp tục chọn Networks trong Configuration chọn tiếp Tab Network Rule

Bạn phải xác nhận rằng trong này xuất hiện thêm một Network Rule mới đây chính là con đường cho các truy cập từ Gateway đối tác sang Internal Network của chúng ta

Chọn lại Firewall Policy bạn sẽ thấy xuất hiện thêm một Access Rule mới đây chính là quyền hạn đồng ý cho các truy cập từ Gateway đối tác sang Internal Network của chúng ta

Như vậy để cho các VPN Gateway truy cập được Internal Network với nhau trong ISA Server của mỗi Gateway phải tồn tại song song cả 2 Network Rule và Access Rule.

Tại ISA Server bạn chọn Virtual Private Networks (VPN) chọn tiếp Tab VPN Clients

Mặc định khi cài đặt hoàn tất ISA Server sẽ không bật VPN Clients lên nên bạn tiếp tục chọn Enable VNP Client Access trong bước cài đặt thứ 1 để bật tính năng này.

Check vào tùy chọn Enable VPN client access

Lưu ý là giá trị trong ô Maximum number of VPN clients allowed phải nhỏ hơn dãy số IP mà ta gán cho các VPN Clients

Như vậy đến đây chúng ta đã hoàn tất cấu hình VPN Gateway to Gateway tạ mạng thứ nhất 172.16.2.0/24

2/ Cấu hình VPN Gateway tại mạng 169.254.2.0/24

Các thao tác bạn làm tương tự như đã làm tại Gateway1 (mạng 172.16.2.0/24)

Bạn nhập VPN User của mạng đối tác trong này chính là Gateway1

Tại Local Network VPN Settings bạn nhập một dãy IP để gán cho các máy VPN Client trong Static address pool ở ví dụ này là dãy số 10.0.0.1->10.0.0.200

Nếu hệ thống mạng của bạn đã có DHCP rồi thì bạn chọn tùy chọn thứ 2 là Dynamic Host Configuration Protocol (DHCP) bên dưới

Trong Remote Site Gateway bạn nhập IP mặt ngoài của mạng đối tác trong ví dụ này này chính là 123.23.103.190

Nhập chính xác VPN User của chính mạng mình vào cửa sổ Remote Authentication

Tiếp tục trong cửa sổ Network Addresses bạn nhập nguyên dãy IP của mạng đối tác vào Address ranges. Nghĩa là nhập nguyên cả dãy IP của Internal Network mạng đối tác.

Giữ nguyên giá trị mặc định trong cửa sổ Site-to-Site Network Rule

Tùy theo bạn muốn các Gateway truy cập với thông qua các Protocol nào mà tại cửa sổ Site-to-Site Network Access Rule bạn Add chúng vào, trong này tôi Enable tất cả mọi Port nên chọn là All outbound traffic

Màn hình sau khi hoàn tất

Tiếp tục chọn Networks trong Configuration chọn tiếp Tab Network Rule

Bạn phải xác nhận rằng trong này xuất hiện thêm một Network Rule mới đây chính là con đường cho các truy cập từ Gateway đối tác sang Internal Network của chúng ta

Chọn lại Firewall Policy bạn sẽ thấy xuất hiện thêm một Access Rule mới đây chính là quyền hạn đồng ý cho các truy cập từ Gateway đối tác sang Internal Network của chúng ta

Như vậy để cho các VPN Gateway truy cập được Internal Network với nhau trong ISA Server của mỗi Gateway phải tồn tại song song cả 2 Network Rule và Access Rule.

Tại ISA Server bạn chọn Virtual Private Networks (VPN) chọn tiếp Tab VPN Clients

Mặc định khi cài đặt hoàn tất ISA Server sẽ không bật VPN Clients lên nên bạn tiếp tục chọn Enable VNP Client Access trong bước cài đặt thứ 1 để bật tính năng này.

Check vào tùy chọn Enable VPN client access

Lưu ý là giá trị trong ô Maximum number of VPN clients allowed phải nhỏ hơn dãy số IP mà ta gán cho các VPN Clients

Như vậy đến đây chúng ta đã hoàn tất cấu hình VPN Gateway to Gateway tạ mạng thứ nhì 169.254.2.0/24 Từ máy PC04 ping thử máy PC02 thấy rất tốt

Truy cập thành công Folder Shared

OK mình vừa trình bày xong phần VPN Gateway to Gateway - ISA Server trong 70-351 của MCSA.

Sưu tầm

Similar topics

Similar topics» ISA Server (Phần VI)

» ISA Server ( Phần VII)

» ISA Server (Phần IX)

» ISA Server (Phần X)

» ISA Server (Phần XI)

» ISA Server ( Phần VII)

» ISA Server (Phần IX)

» ISA Server (Phần X)

» ISA Server (Phần XI)

Trang 1 trong tổng số 1 trang

Permissions in this forum:

Bạn không có quyền trả lời bài viết

» Quản Lí Tiến Trình Dùng Thư Viện PSAPI

» xin tai lieu tieng viet

» Theo dõi tiến trình

» Giải pháp Bảo mật của Cisco

» Nghiên cứu và đưa ra giải pháp phòng chống tấn công DoS, DDoS (Phần 1)

» Learn to hack !

» Giải pháp hệ thống dành cho doanh nghiệp với thiết bị mạng Fortinet (Phần 1)

» Ô Long Viên (Tập II)

» những ebook về hack tiếng việt cho người mới tìm hiểu.